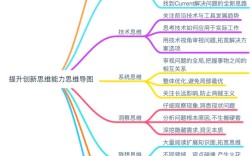

中心主题:安全工程师

第一层:核心能力与素养

这是成为一名优秀安全工程师的基石,决定了你的职业高度和发展潜力。

- 技术深度

- 网络基础: TCP/IP协议栈、路由交换、防火墙、IDS/IPS、VPN、DNS、HTTP/HTTPS等。

- 系统基础: Windows/Linux操作系统原理、权限模型、日志分析、活动目录、容器化技术等。

- 编程与脚本: 至少掌握一门脚本语言(如Python/Bash),了解C/C++等底层语言,用于漏洞利用、工具开发和自动化。

- 数据库基础: SQL语言、数据库架构、常见数据库(MySQL, PostgreSQL, MSSQL)的安全配置。

- 广度视野

- 业务理解: 理解公司业务流程、数据流向和核心资产,安全为业务服务。

- 合规与标准: 熟悉相关法律法规(如《网络安全法》、GDPR、ISO 27001、等级保护等)。

- 威胁情报: 关注最新的攻击手法、漏洞信息、恶意软件家族和APT组织动态。

- 新兴技术: 了解云计算、大数据、物联网、人工智能等新技术带来的安全挑战。

- 软技能

- 沟通能力: 能将复杂的安全问题向非技术人员(管理层、开发、运维)清晰阐述。

- 逻辑思维与问题解决能力: 从海量信息中快速定位问题根源,并设计解决方案。

- 学习能力与好奇心: 安全领域日新月异,必须保持持续学习的热情。

- 文档与报告能力: 撰写清晰、专业的漏洞报告、安全方案和事件分析报告。

第二层:安全领域与知识体系

这是安全工程师需要掌握的具体知识模块,是日常工作的“弹药库”。

- 应用安全

- Web安全: OWASP Top 10(注入、失效的访问控制、XSS、CSRF等)、API安全、安全编码规范。

- 移动安全: Android/iOS逆向工程、沙箱逃逸、应用加固、数据安全。

- 代码审计: 静态代码分析、动态代码分析、白盒/黑盒测试。

- 网络安全

- 防火墙策略: 规则设计、策略优化、NAT配置。

- 入侵检测/防御系统: 规则定制、告警分析、误报处理。

- 网络流量分析: 使用Wireshark、Zeek等工具进行流量捕获与深度分析。

- 网络分段与隔离: 减少攻击面,限制横向移动。

- 系统与主机安全

- 漏洞扫描与评估: 使用Nessus、OpenVAS等工具进行系统漏洞扫描。

- 基线加固: 操作系统、中间件、数据库的安全配置基线检查与加固。

- 日志审计: 集中化日志管理(ELK/Splunk),分析系统、应用、安全设备日志。

- 恶意软件分析: 静态分析(文件头、字符串)、动态分析(沙箱行为监控)。

- 数据安全

- 数据分类分级: 识别敏感数据,实施不同级别的保护策略。

- 数据加密: 传输加密、存储加密、密钥管理。

- 数据防泄漏: 监控和阻止敏感数据通过邮件、U盘、网络外传。

- 数据备份与恢复: 制定可靠的备份策略,并进行恢复演练。

- 身份与访问管理

- 认证与授权: 单点登录、多因素认证、基于角色的访问控制。

- 特权账号管理: 对管理员等高权限账号进行全生命周期管理。

- 目录服务: 活动目录、LDAP的配置与安全。

- 云安全

- 责任共担模型: 理解云服务商和客户各自的安全责任。

- 云原生安全: 容器安全(Kubernetes安全)、Serverless安全、云工作负载保护平台。

- 云配置安全: 防止云资源(如S3桶、EC2实例)错误配置导致的数据泄露。

- 云安全态势管理: 监控和审计云环境的安全配置和合规性。

- 安全运营

- 安全信息与事件管理: SIEM平台的部署、规则配置和告警响应。

- 应急响应: 事件发现、遏制、根除、恢复、总结的完整流程。

- 威胁狩猎: 主动在环境中搜寻未知威胁的迹象。

- 安全编排自动化与响应: 自动化重复性安全任务,加速响应流程。

第三层:安全流程与生命周期

这是将安全能力融入日常工作的方法论,确保安全工作的系统性和有效性。

- 安全开发生命周期

- 需求分析: 在项目初期引入安全需求。

- 设计阶段: 进行威胁建模,设计安全的架构。

- 编码阶段: 实施安全编码规范,进行代码审查。

- 测试阶段: 进行渗透测试、安全测试。

- 部署阶段: 进行安全配置检查和上线前扫描。

- 运维阶段: 持续监控、漏洞管理和应急响应。

- 渗透测试

- 信息收集: 域名、子域名、端口、服务、技术栈等。

- 漏洞扫描: 使用自动化工具发现潜在漏洞。

- 漏洞利用: 尝试利用已发现的漏洞获取权限。

- 后渗透: 在获取初步权限后,进行提权、内网漫游、数据窃取等。

- 报告编写: 详细记录测试过程、风险等级和修复建议。

- 漏洞管理

- 资产发现: 识别需要管理的所有IT资产。

- 漏洞扫描: 定期对资产进行扫描。

- 风险评估: 结合资产价值和漏洞严重性进行风险评级。

- 漏洞修复与验证: 跟踪漏洞修复进度,并进行验证。

- 报告与度量: 生成漏洞趋势报告,衡量安全态势。

- 安全运营中心

- 监控: 7x24小时监控安全告警和事件。

- 分析: 深入调查告警,区分误报和真实攻击。

- 响应: 按照应急预案对安全事件进行处置。

- 情报: 集成威胁情报,提升检测和响应能力。

第四层:工具与技术栈

这是安全工程师的“兵器库”,是实现上述能力的具体手段。

- 信息收集与侦察

- 子域名枚举: Sublist3r, Amass, OneForAll

- 端口扫描: Nmap, Masscan

- 指纹识别: WhatWeb, Wappalyzer

- 漏洞扫描与利用

- 扫描器: Nessus, OpenVAS, AWVS

- 利用框架: Metasploit Framework

- Web代理: Burp Suite, ZAP

- 密码破解: John the Ripper, Hashcat

- 网络分析

- 流量捕获: Wireshark, tcpdump

- 协议分析: Zeek (Bro)

- 网络取证: NetworkMiner

- Web应用安全

- 扫描器: SQLMap, Nuclei

- 爬虫: Scrapy, SpiderFoot

- 漏洞利用: XSSer, commix

- 逆向与恶意软件分析

- 静态分析: IDA Pro, Ghidra,strings

- 动态分析: Process Monitor, Process Hacker, Cuckoo Sandbox

- 脱壳与调试: x64dbg, OllyDbg

- 安全运维与响应

- SIEM: Splunk, QRadar, Elasticsearch/Logstash/Kibana (ELK)

- SOAR: Phantom, Demisto (now part of Splunk)

- 终端检测与响应: CrowdStrike, Carbon Black

- 防火墙/IPS: Palo Alto, Cisco Firepower, Suricata

- 蜜罐: Canaries, Dionaea

如何使用这份思维导图

- 自我评估: 对照每个分支,评估自己当前的知识水平和技能熟练度,找到短板。

- 学习路径规划: 根据你的职业目标(如想成为红队、蓝队或安全开发),重点强化相关的知识分支。

- 项目实践: 将导图中的知识点应用到实际项目中,学习完Web安全后,可以自己搭建一个靶场进行渗透测试练习。

- 持续更新: 安全领域发展极快,定期回顾和更新你的思维导图,加入新的工具、技术和威胁情报。

这份思维导图是一个动态的框架,你可以根据自己的理解和经验不断丰富它,使其成为你个人专属的知识地图。